Содержание

Как поменять пароль на wi-fi ByFly (Белтелеком) через телефон или компьютер на разных моделях роутеров, что делать, если пароль утерян

Юлия Дьякова

Системный администратор с навыками работы инженера-программиста.

Задать вопрос

Необходимость поменять пароль на Wi-Fi ByFly возникает не так уж часто. Ведь он вводится только при первом подключении. Затем авторизация проходит автоматически по уже сохраненному на устройстве коду. Но бывают ситуации, когда приходится его менять. Например, сброс настроек роутера, переустановка Windows или же если к вам подключаются нежелательные пользователи, например, соседи по лестничной площадке. Решением проблемы во всех перечисленных случаях станет изменение пароля от Wi-Fi.

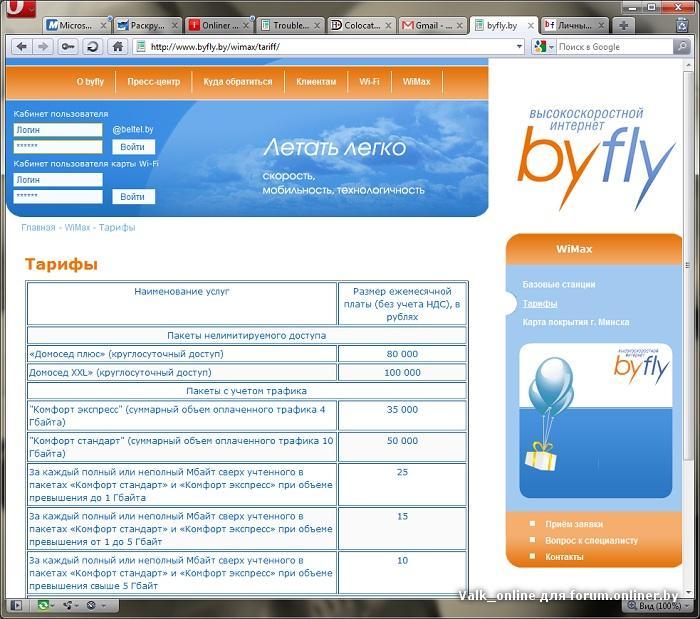

К сведению, ByFly – это торговая марка известной белорусской компании Белтелеком. Под этим брендом предоставляются услуги широкополосного доступа в интернет.

Содержание

- Инструкция по смене пароля на разных моделях роутеров

- TP Link

- Промсвязь MT PON AT 4

- Huawei HG8245A и HG8245H-256M

- Huawei HG532E

- Промсвязь M200A

- Zxhn h308N

- Zxv10 h308L

- ZTE MF283

- Что сделать на телефоне, ноутбуке, компьютере после смены данных

- Что делать, если данные сети ByFly утеряны

Инструкция по смене пароля на разных моделях роутеров

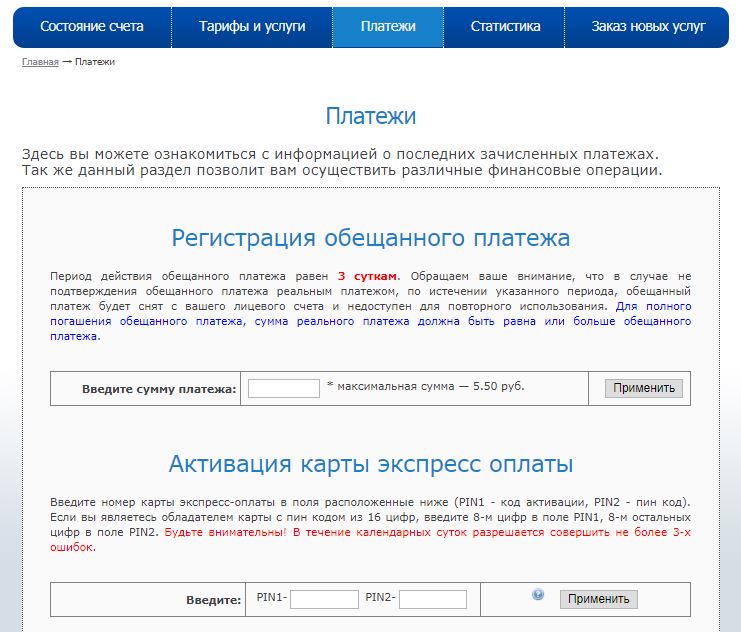

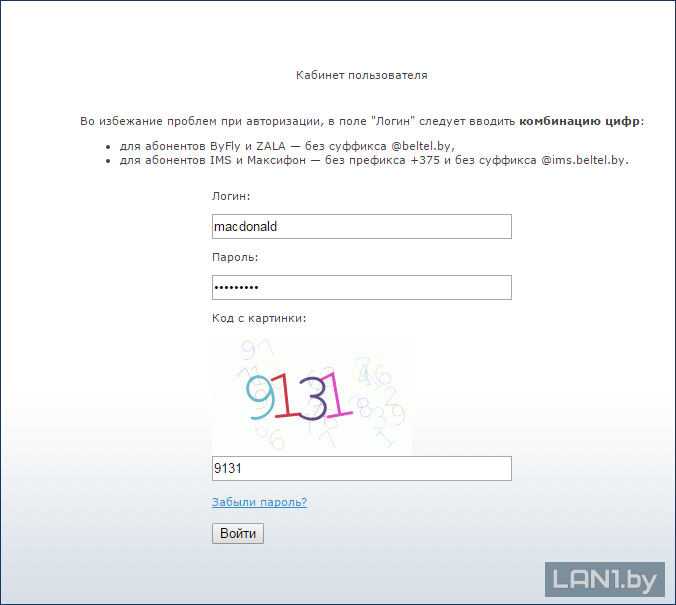

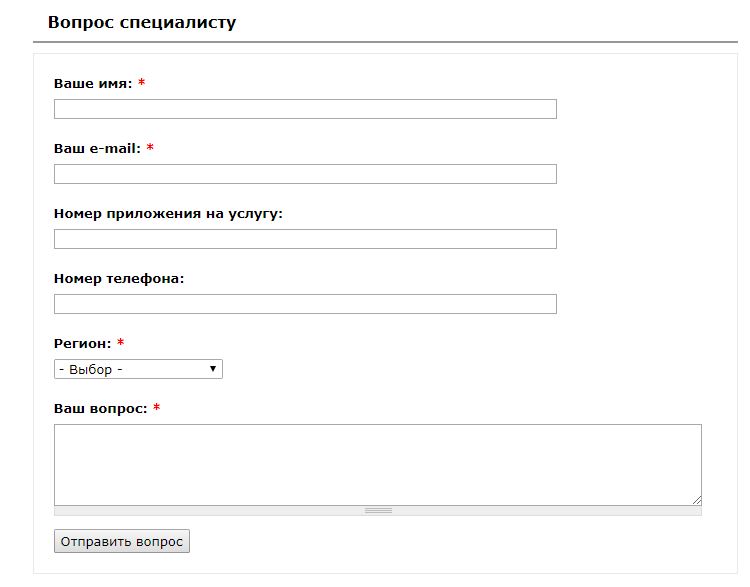

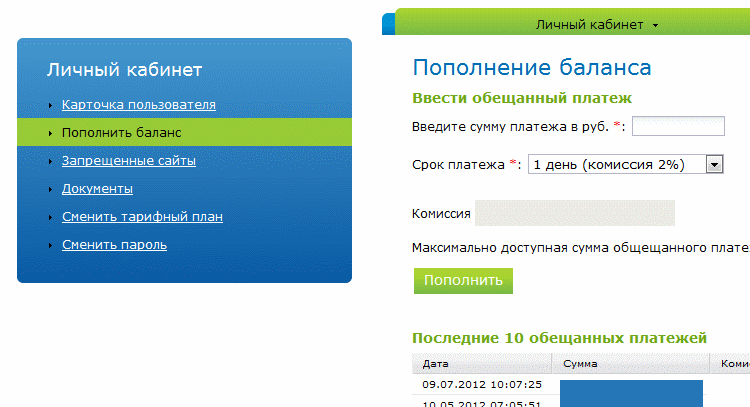

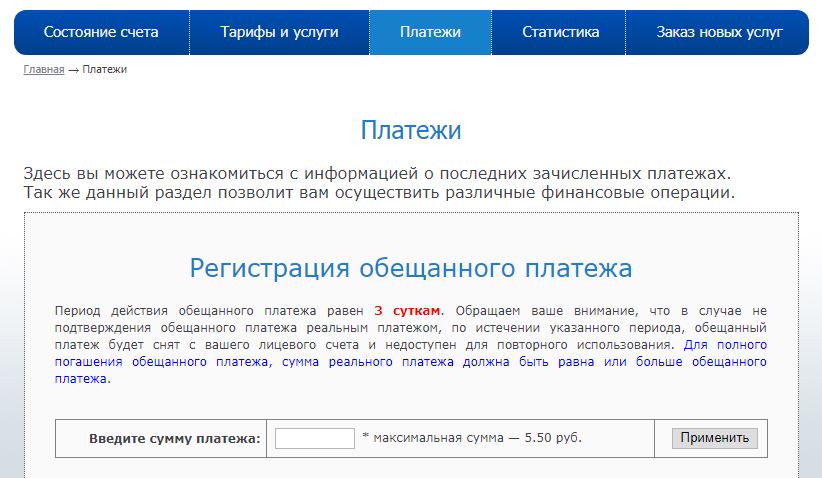

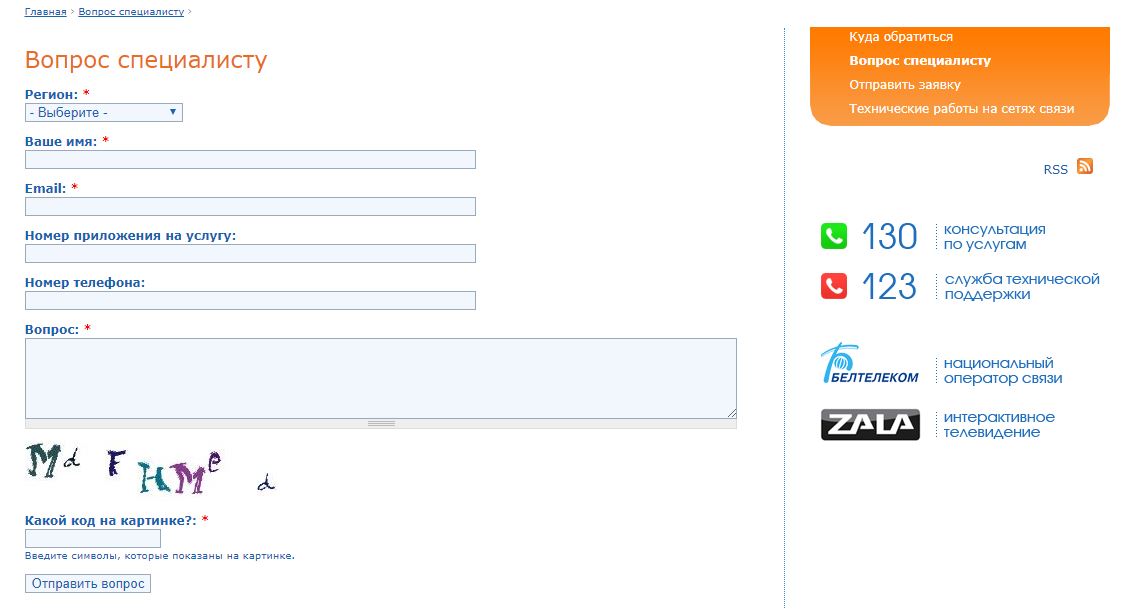

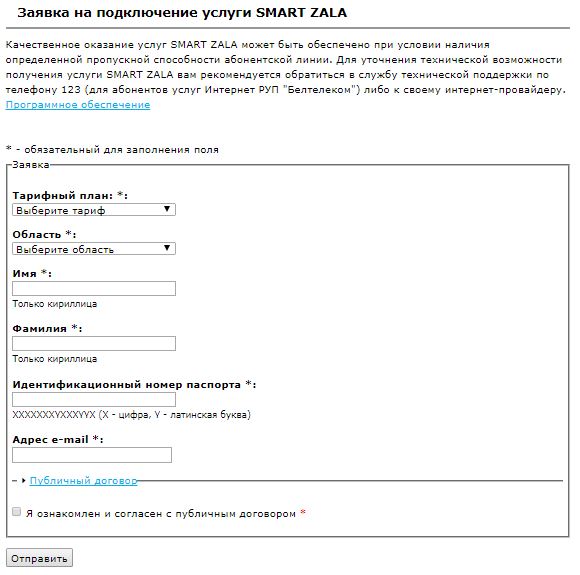

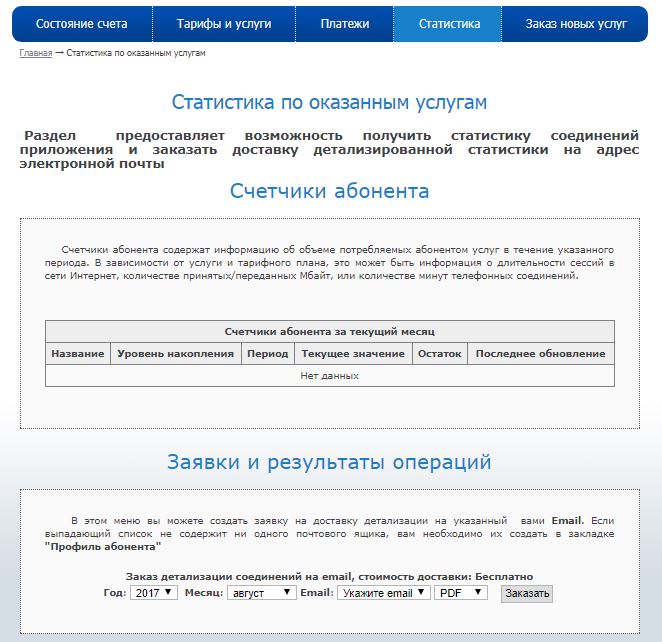

Поменять пароль от вай фая ByFly несложно. Можно сначала проконсультироваться со специалистом компании Белтелеком. Либо сделать это полностью самостоятельно. Нужно войти в настройки роутера, в личном кабинете пользователя смена данных невозможна.

Можно сначала проконсультироваться со специалистом компании Белтелеком. Либо сделать это полностью самостоятельно. Нужно войти в настройки роутера, в личном кабинете пользователя смена данных невозможна.

Чтобы войти в админ-панель роутера, требуется открыть браузер и набрать в адресной строке IP адрес устройства. После чего пройти авторизацию, указав логин и пароль администратора. Эти данные могут быть как одинаковыми, так и значительно отличаться, все зависит от модели маршрутизатора. Поскольку веб интерфейс у каждого из них выглядит по-разному, для облегчения настройки приведем наглядные пошаговые инструкции популярных моделей.

Все эти манипуляции удобнее проделывать на компьютере или планшете, но можно сделать все то же самое и через интернет-браузер телефона.

TP Link

Данные, используемые для входа по умолчанию, указаны на обороте модема.

Поменять пароль от вай фая ByFly на модемах TP Link можно по следующей инструкции:

- В колонке слева выберите раздел «Wireless».

- Подраздел «Wireless Security».

- Выберите тип шифрования.

- Введите новый код доступа от Wi-Fi в окне «PSK Password».

- Нажмите отмеченную на картинке кнопку для сохранения.

Для надежности и простоты поиска своего вайфая тут же можно изменить имя беспроводной сети.

Чтобы создать надежную комбинацию, предлагаем воспользоваться нашим генератором паролей. Сервис создает случайные комбинации цифр, букв и спецсимволов. Комбинации отображаются только на вашем компьютере или телефоне, нигде не хранятся и сбрасываются сразу, как только вы уходите со страницы.

[password-generator]

Промсвязь MT PON AT 4

Используя указанные на картинке значения, войдите в веб-конфигуратор устройства (password такой же, как и username).

Инструкция по смене пароля вай фай от ByFly:

- Раскройте ветку «Network».

- Затем «WLAN».

- Выберите пункт «Security»;

- В строку «WPA Passphrase» введите новый код доступа.

- Нажмите «Submit» для сохранения.

Huawei HG8245A и HG8245H-256M

Вход в настройки осуществляется по адресу 192.168.100.1. Для авторизации используются отображенные на картинке данные.

Сменить пароль на вайфай можно по следующей инструкции:

- В верхней панели веб интерфейса выберите вкладку «WLAN».

- Зайдите в «WLAN Basic Configuration».

- Пропишите название вашей сети, заполнив окно «SSID Name».

- В окне «WPA PreShared Key» введите секретный код для вайфая.

- Нажмите на «Apply».

Huawei HG532E

Вход в админ-панель роутера выполняется по указанным на картинке данным.

Инструкция по смене пароля:

- Раскройте раздел «Basic».

- Выберите подраздел «WLAN».

- В окне «SSID» укажите название беспроводной сети;

- Секретный код от нее пропишите в окне «WPA pre-shared key».

- Нажмите «Submit» для сохранения.

Промсвязь M200A

Выполните вход в настройки модема по указанным на картинке данным. IP для входа — 192.168.1.1. Пароль совпадает с именем пользователя — admin.

IP для входа — 192.168.1.1. Пароль совпадает с именем пользователя — admin.

Для смены пароля от вайфай выполните следующее:

- Выберите пункт «Interface Setup».

- Далее пункт «Wireless».

- Активируйте указанные на картинке поля.

- Укажите имя сети.

- Пропишите новый код доступа от вайфая в окне «Pre-Shared Key».

- Нажмите «Save».

Zxhn h308N

Для входа в настройки используются указанные на картинке данные. Password такой же, как и username.

Изменить пароль от вай фая на маршрутизаторе Zxhn h308N можно по следующей инструкции:

- Выберите пункт «Network».

- Откройте подпункт «WLAN».

- Выберите «Security».

- В поле «WPA Passphrase» введите новый секретный код.

- Нажмите кнопку «Submit».

Zxv10 h308L

Вход в веб конфигуратор устройства осуществляется по приведенным на картинке данным. Password совпадает с username.

Смена пароля беспроводной сети производится аналогичным образом с предыдущей моделью:

- Выберите вкладку «Network».

- Откройте раздел «WLAN».

- Выберите пункт «Security».

- Введите новый код доступа в поле «WPA Passphrase».

- Нажмите кнопку «Submit».

ZTE MF283

Панель управления роутером доступна по адресу – 192.168.0.1. Для входа требуется ввести указанный на картинке пароль.

Поменять данные на модеме ZTE MF283 можно следующим образом:

- Выберите вкладку «Настройки».

- Раскройте раздел «Wi-Fi».

- Подраздел «Основные настройки».

- Введите новый пароль в соответствующем окне.

- Нажмите «Применить».

Что сделать на телефоне, ноутбуке, компьютере после смены данных

После изменения секретного кода подключиться к сети с ранее используемых устройств уже не получится, поскольку на них прописаны данные старой сети. Для повторного подключения требуется изменить пароль на всех устройствах.

Для этого на компьютере или ноутбуке с ОС Windows 10, выполните следующее:

- Нажмите на значок сетевых подключений.

- Выберите выделенный пункт.

- Выберите пункт «Wi-Fi».

- Зайдите в «Управление известными сетями».

- После выбора нужной сети нажмите «Забыть».

- Вернитесь в предыдущее меню и выберите пункт «Показать доступные сети».

- Нажмите на название появившейся сети и на кнопку «Подключиться».

- Введите новый код доступа от вайфая, и нажмите «Далее».

Для внесения изменений через телефон необходимо выполнить следующее:

- Нажать и удерживать 2-3 секунды значок вайфая.

- Выбрать нужную беспроводную сеть.

- Нажать кнопку «Удалить».

- Повторно выбрать нужную сеть, ввести новый секретный код, и нажать «Подключить».

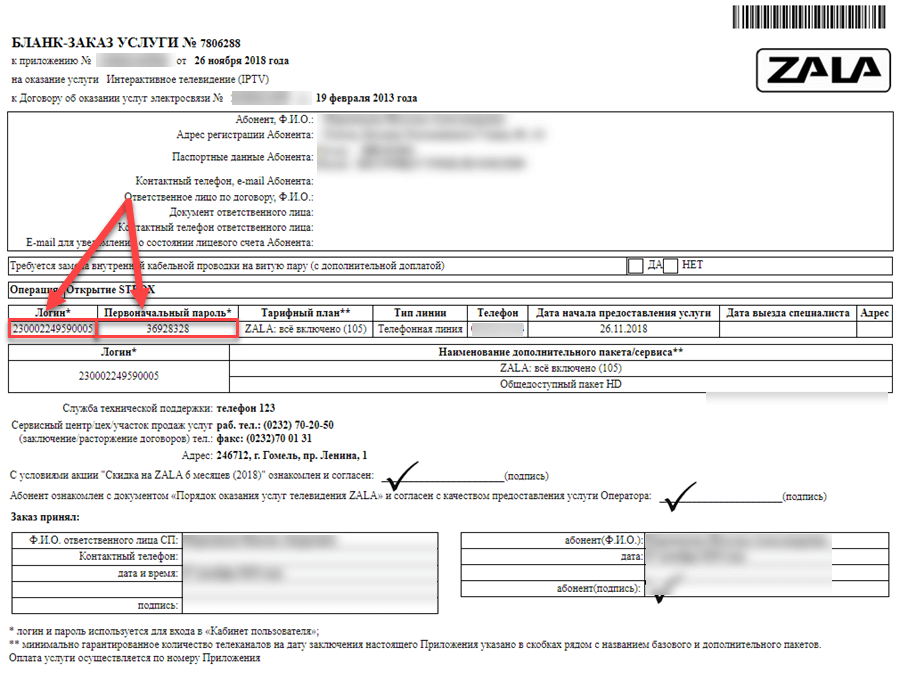

Что делать, если данные сети ByFly утеряны

Действующий пароль всегда можно посмотреть на подключенных к Wi-Fi устройствах. Так на ПК с ОС Windows 10 узнать секретный код от вайфая можно следующим образом:

Так на ПК с ОС Windows 10 узнать секретный код от вайфая можно следующим образом:

- Кликните на значок сетевых подключений.

- Выберите отмеченный на картинке пункт.

- Зайдите в «Центр управления сетями и общим доступом».

- Кликните на кнопку «Беспроводная сеть».

- Откройте свойства беспроводной сети.

- Перейдите на вкладку «Безопасность».

- Поставьте галочку в отмеченном окошке.

На современных смартфонах, работающих как на ОС Андроид, так и iOS, все намного проще. Для подключения к сети достаточно отсканировать QR-код.

Инструкция на примере Honor 10:

- Опустите шторку уведомлений.

- Нажмите и удерживайте пару секунд иконку вайфая.

- В открывшемся списке выберите нужную беспроводную сеть и тапните по ней.

После этого на экране устройства появится QR-код. Его сканирование позволит подключиться к сети автоматически, без ввода пароля.

Ничего сложного в смене пароля беспроводной сети нет.

Для дополнительной защиты своей сети рекомендуется производить подобную смену не реже одного раза в месяц. При составлении пароля необходимо использовать как латинские буквы, так и цифры. Это сделает его более надежным.

iPay. Оплата со счета мобильного телефона МТС — iPay

Наведите курсор мышки на услугу, чтобы отобразить подсказку по оплате данной услуги с помощью SMS-сообщения!

Показать полный перечень услуг…

Онлайн-игры

Билеты

Букмекеры

Услуги связи

Интернет и платное ТВ

Банковские услуги

Лотереи, интернет-сервисы

Скидки, аукционы

Парковки

Коммунальные платежи

Оплата за дет. сад

сад

Частые вопросы

1. Где взять и как распечатать чек?

Чтобы получить дубликат чека, необходимо войти в систему (ссылка «Вход в систему» в правом верхнем углу сайта), перейти к «Истории платежей» и кликнуть по номеру чека необходимого Вам платежа. Показанный чек при необходимости можно распечатать, кликнув по иконке с принтером.

При покупке купона нет необходимости в получении чека. Чтобы получить купон смотрите ответ на вопрос «Где взять и как распечатать купленный купон?»

2. Где взять и как распечатать купленный купон?

Купленный Вами купон находится в «Личном кабинете» сайта, на котором Вы заказывали этот купон. Поэтому по вопросу входа в «Личный кабинет» этого сайта, получения и распечатки купона Вам необходимо обратиться в службу технической поддержки сайта, предоставившего Вам услугу покупки купона.

3. Как зарегистрироваться в системе iPay?

Оплачивать услуги или товары с помощью мобильных платежей iPay очень удобно и просто! Все, что Вам необходимо — положительный баланс лицевого счета на мобильном телефоне*! Никаких предварительных регистраций с запоминанием логинов и паролей, подписания договоров, открытия счетов, пополнения электронных кошельков!

4. Как войти в «Личный кабинет» системы iPay?

Как войти в «Личный кабинет» системы iPay?

Для входа в систему iPay необходимо перейти по ссылке «Вход в систему», находящейся в правом верхнем углу сайта.

5. Что делать, если в ответном СМС нет информации по купленному билету СУПЕРЛОТО?

Из-за кратковременных технических проблем иногда ответное СМС может не доставиться или в ответном СМС может не быть информации о купленном билете СУПЕЛОТО. В любом случае данная информация всегда сохраняется в чеке, соответствующем данному платежу. Для получения чека смотрите ответ на вопрос «Где взять чек?».

6. Что делать, если не пришло ответное СМС?

Из-за кратковременных технических проблем иногда ответное СМС может не доставиться или в ответном СМС может не быть необходимой информации от поставщика, оплачиваемой Вами услуги. В любом случае данная информация всегда сохраняется в чеке, соответствующем этому платежу. Для получения чека смотрите ответ на вопрос «Где взять чек?». За дополнительной информацией по данному вопросу Вы всегда можете обратиться в службу технической поддержки своего мобильного оператора.

7. Что делать, если деньги списали, а до поставщика услуги они не дошли из-за технического сбоя?

Очень редко, но тем не менее, может возникнуть ситуация, когда деньги с Вас мобильный оператор списал, но из-за технического сбоя эти деньги не поступили поставщику, оплачиваемой Вами услуги.

В данном случае деньги будут автоматически возвращены на Ваш счет мобильного телефона на следующий день после совершения платежа. За дополнительной информацией по данному вопросу Вы всегда можете обратиться в службу технической поддержки своего мобильного оператора.

8. Почему приходит СМС «Мобильный оператор не разрешил работу в системе»?

Данное СМС-сообщение обычно отправляется потому, что мобильный оператор МТС запрещает оплату через систему iPay абонентам подключенным на корпоративный тарифный план и абонентам, использующим оплату услуг сотовой связи по факту либо обещанный платеж. Для получения более точной и полной информации по данному вопросу Вы можете обратиться в службу технической поддержки своего мобильного оператора.

9. Почему приходит СМС «Недостаточно средств…» хотя на балансе моего телефона средств достаточно?

Система iPay может брать комиссию (см. страницу «Тарифы») сверх суммы платежа (от 0 до 4% — указывается под названием услуги на сайте iPay.by). Поэтому для совершения платежа баланс лицевого счета телефона должен быть больше непосредственной суммы оплаты с учетом комиссии iPay и обязательного остатка после совершения платежа (10 коп.). За дополнительной информацией по данному вопросу Вы всегда можете обратиться в службу технической поддержки своего мобильного оператора.

10. Что делать если ошибся и перечислил денежные средства не туда или не на тот счёт?

Система iPay переводит деньги в режиме реального времени, т.е. сразу после совершения платежа, инструмента возврата или перенаправления платежа нет. Для возврата денежных средств, Вам, с дубликатом чека («Где взять и как распечатать чек?»), необходимо обратиться в ту компанию, на чей счёт Вы ошибочно перечислили денежные средства.

Есть версия для мобильных устройств

River Thames Conditions

Обновления услуг по номеру 1227 от 22 декабря 2022 г.

Шлюз Ромни – Шлюз Ромни временно открыт для прохода до возобновления строительных работ на площадке 3 января 2023 года. -agency.gov.uk или позвонив в шлюз по телефону 01753 860296.

Шлюз Рэдкот — T Пункт водоснабжения в Шлюзе Рэдкот закрыт до дальнейшего уведомления.

Замок Молси — Насос не работает до дальнейшего уведомления.

Benson Lock — T h Общественная дорожка над Benson Weir будет закрыта до дальнейшего уведомления.

St. John’s Lock — T H E Накачивание возвращается в эксплуатацию и работают нормально от карт с блокировками

Замок Shiplake. 0006 – Откачка не работает до дальнейшего уведомления.

0006 – Откачка не работает до дальнейшего уведомления.

Hurley Lock — Общественный туалет недоступен.

Mapledurham Lock — Откачивающие сооружения временно недоступны из-за замерзших труб.

Замок Boulters — Ворота со стороны пьедестала не открываются полностью. Пожалуйста, будьте осторожны при входе и выходе из замка.

Замок Бовени — T H E PU M P -OU T и ELSA N FARITIE с.

Marsh Lock Lock Horse Bridge — T HE до W . быть закрытым до дальнейшего уведомления по соображениям безопасности. Наши оперативные группы и специалисты по инфраструктуре будут проверять мост, чтобы определить необходимые действия для защиты пользователей моста. Приносим извинения за доставленные неудобства.

быть закрытым до дальнейшего уведомления по соображениям безопасности. Наши оперативные группы и специалисты по инфраструктуре будут проверять мост, чтобы определить необходимые действия для защиты пользователей моста. Приносим извинения за доставленные неудобства.

Часы работы сторожей шлюзов

Мы стремимся предложить нашим клиентам помощь в лодочном переходе в течение лодочного сезона с 1 апреля по 30 сентября. Мы также обеспечим сопровождение во время пасхальных выходных и весенних и осенних полугодий, когда они выпадают вне сезона. Каждый шлюз будет обслуживаться резидентом, сменным или сезонным смотрителем шлюза и/или волонтерами, в зависимости от ситуации и, когда это возможно, для прикрытия перерывов персонала, работы плотины и технического обслуживания. Бывают случаи, когда мы не можем этого сделать из-за обстоятельств, не зависящих от нас, таких как болезнь персонала.

Вне сезона между 1 октября и 31 марта может быть доступен сопровождаемый переход, но это не может быть гарантировано.

Наш график обслуживания замков можно найти здесь: Река Темза: обслуживание замков.

- Июль и август: с 9:00 до 18:30

- Май, июнь и сентябрь: с 9:00 до 18:00

- Апрель и октябрь: с 9:00 до 17:00

- с ноября по март: с 9:15 до 16:00

Один час обеденного перерыва между 13:00 и 14:00, если укрытие недоступно.

Электроэнергия подается на шлюзы, за исключением шлюза Теддингтон и шлюза луча вверх по течению от Оксфорда.

Навигационные знаки

- При движении вверх по течению держите красные навигационные буи слева от себя, а зеленые — справа.

- Двигаясь вниз по течению, держите красные буи справа, а зеленые — слева.

- Одиночные желтые маркерные буи могут проходить с любой стороны.

Во всех случаях держитесь подальше от навигационных буев. Помните о возможных отмелях на внутренней стороне изгибов рек.

24 часа и причалы шлюза

Эти причалы находятся в ведении Агентства по охране окружающей среды Lock and Weir Keepers. Уведомления размещаются на сайтах, и лодочники должны по прибытии явиться к дежурному хранителю шлюза, чтобы сообщить о своем пребывании.

Уведомления размещаются на сайтах, и лодочники должны по прибытии явиться к дежурному хранителю шлюза, чтобы сообщить о своем пребывании.

Ссылки по теме

Река Темза: ограничения и перекрытия — Информация о любых перекрытиях и ограничениях на неприливной реке Темзе.

Река Темза: шлюзы и сооружения для лодочников — информация о средствах для лодочников на шлюзах Агентства по охране окружающей среды на неприливных реках Темзе и Кеннет.

Уровни рек и морей — Служба Агентства по охране окружающей среды, отображающая последние данные об уровне рек и морей со всей страны.

GaugeMap — интерактивная карта с расходами, уровнями грунтовых вод и другой информацией о реках Великобритании и Ирландии.

Агентство по охране окружающей среды — страницы о лодках по реке Темзе, включая руководство по регистрации лодок и общую информацию о реке.

Посетите Темзу. Все, что вам нужно знать о реке Темзе.

Port of London Authority (PLA) — руководство для прогулочных и коммерческих судов, желающих плавать по реке Темзе с приливами. Включает в себя актуальную информацию о приливах и навигационных уведомлениях, выпущенных для лондонского порта.

Включает в себя актуальную информацию о приливах и навигационных уведомлениях, выпущенных для лондонского порта.

Canal and River Trust. Спланируйте свое путешествие по каналам на регулярно обновляемом сайте Canal and River Trust.

River Wey Navigation — спокойный водный путь, протянувшийся почти на 20 миль через сердце графства Суррей и впадающий в Темзу недалеко от Шеппертона.

Состояние реки Вей — информация о состоянии реки Вей.

В бывших советских республиках российская шпионская техника все еще следит за вами

Андрей Солдатов и Ирина Бороган

Служба безопасности

Кремль не просто модернизирует свое электронное наблюдение для наблюдения за протестующими. Эта технология используется для расширения влияния Москвы на ее соседей в бывшем Советском Союзе.

Президент России Владимир Путин посещает выставку науки и техники в Новосибирске в феврале.Фото: АР/РИА-Новости

12 ноября Верховный суд РФ санкционировал прослушивание телефонного разговора активиста оппозиции. Суд постановил, что слежка за лидером региональной оппозиции в Екатеринбурге Максимом Петлиным была законной, поскольку он принимал участие в митингах, на которых звучали призывы против расширения полномочий российских спецслужб. Суд решил, что это были требования об «экстремистских действиях», и одобрил слежку, осуществляемую национальной системой прослушивания, известной как СОРМ.

Укомплектованная главной службой безопасности страны, ФСБ, эта «Система оперативно-розыскных мероприятий» используется уже более двух десятилетий. Но недавно СОРМ модернизировали. Он принимает новые типы данных. Он используется в качестве основного инструмента Москвы для слежки за политическими протестующими в стране. И это стало чрезвычайно полезным в стремлении убедиться, что влияние Кремля в бывшем Советском Союзе сохранится еще долгое время во время второго режима Владимира Путина.

Встречайте нового босса

Когда распался Советский Союз, многие региональные отделения КГБ стали службами безопасности новых независимых государств. Но они не ушли далеко от лидерства Кремля. Они смоделировали свои регулирующие законы по образцу московских и использовали аналогичные технологии. А именно, СОРМ — общероссийская система автоматизированного и дистанционного легального прослушивания всех видов связи.

Тактико-технические основы СОРМ разработаны НИИ КГБ в середине 1980-е годы. Изначально СОРМ устанавливалась на аналоговые телефонные линии. По мере развития новых технологий развивалась и СОРМ.

Схема системы наблюдения СОРМ.

Иллюстрация: МФИ-Софт

Сегодня СОРМ-1 занимается перехватом телефонного трафика, в том числе мобильных сетей, а СОРМ-2 отвечает за перехват интернет-трафика, в том числе VoIP. СОРМ-3 собирает информацию со всех средств связи и предлагает долгосрочное хранение (три года), предоставляя доступ ко всем данным об абонентах. Кроме того, СОРМ позволяет использовать мобильные пункты управления, ноутбук, который можно подключить непосредственно к узлам связи и сразу перехватывать и фиксировать трафик оператора.

Кроме того, СОРМ позволяет использовать мобильные пункты управления, ноутбук, который можно подключить непосредственно к узлам связи и сразу перехватывать и фиксировать трафик оператора.

Самые популярные

СОРМ также оказалась незаменимой для слежки за социальными сетями в России. «Мы можем использовать СОРМ, чтобы за их спиной снимать что-то с их серверов», — сказал нам сотрудник ФСБ. По данным, опубликованным Верховным судом России, за последние пять лет количество только легальных прослушиваний телефонных разговоров почти удвоилось: с 265 937 прослушек и записей телефонных разговоров и электронных писем до 466 152 в 2011 году9.0009

Поставщики оборудования СОРМ открыто рекламируют свою продукцию. В их пресс-релизах оборудование часто называют западным термином LI, что означает законный перехват (.pdf). Хотя обе системы действительно занимаются перехватом телекоммуникаций, между российским и западным подходами есть принципиальная разница.

В США и Западной Европе правоохранительные органы запрашивают ордер у суда, а затем выдают распоряжение о LI сетевому оператору или интернет-провайдеру, который обязан перехватить, а затем доставить запрошенную информацию.

В России сотрудник ФСБ также обязан получить ордер на прослушивание, но он не обязан его никому показывать. Операторы связи не имеют права требовать от ФСБ предъявить им ордер. От провайдеров требуют оплатить оборудование СОРМ и его установку, но им отказывают в доступе к боксам наблюдения.

Таким образом, ФСБ не нужно связываться с сотрудниками провайдера; вместо этого служба безопасности обращается к специальному диспетчеру в штабе ФСБ, который подключен защищенным кабелем непосредственно к устройству СОРМ, установленному в сети провайдера. Эта система копируется по всей стране: в каждом российском городе есть защищенные подземные кабели, которые соединяют штаб местного управления ФСБ со всеми интернет-провайдерами и операторами связи в регионе.

Отличие в том, что согласно Европейскому институту телекоммуникационных стандартов оператор получает команду начать перехват, и провайдер/оператор сразу знает, кого перехватывают. «По российским требованиям провайдер/оператор предоставляет пропуск для СОРМ, и он не знает, кто перехватывается», — пишет по электронной почте Борис Гольдштейн, профессор Санкт-Петербургского института связи, ведущий российский специалист по техническим вопросам радиосвязи. СОРМ.

Короче говоря, российский подход гораздо более гибкий и навязчивый, чем западный: если ФСБ нужно добавить новые номера телефонов или адреса электронной почты в список перехватываемых, ей не нужно повторять всю процедуру, как и на Западе ФСБ просто обновляет список требований в приборе управления СОРМ, известном как Пункт Управления или ПУ.

Но это также означает, что российские поставщики технологий наблюдения имеют естественные преимущества перед западными коллегами, которым необходимо адаптировать свою продукцию к российскому телекоммуникационному рынку и рынкам тех стран, в которых закон о прослушивании аналогичен. То же самое верно и для бывшего Советского Союза.

То же самое верно и для бывшего Советского Союза.

Виктор Шляпоберский, начальник испытательной лаборатории СОРМ Санкт-Петербургского филиала ЦНИИ связи, подтвердил, что, несмотря на наличие технических различий между СОРМ в России и странах постсоветского пространства, принцип одинаковый. «Мы используем разные протоколы. Например, украинская СОРМ жестче — они имеют право прерывать разговор, а у нас таких полномочий нет. Но Украина, Казахстан, Беларусь и Узбекистан — все они используют систему, которая намного ближе к СОРМ. чем к европейской или американской системам».

Разделяй и властвуй

Акция протеста 24 декабря 2011 года в Москве.

Фото предоставлено Марией Олендской/Ej.ru

Когда в конце 2011 и начале 2012 года страны бывшего Советского Союза столкнулись с новой, технологичной оппозицией, они обратились к очень традиционному средству наблюдения: СОРМ.

Самые популярные

Россия быстро осознала растущую важность СОРМ. Пока протестующие вышли на улицы Москвы, российские власти ужесточили контроль над объектами СОРМ интернет-провайдеров. Мы нашли статистику Роскомнадзора (Агентство по надзору в сфере информационных технологий, связи и массовых коммуникаций) по предупреждениям, вынесенным интернет-провайдерам и операторам связи за недостатки в работе СОРМ.

Пока протестующие вышли на улицы Москвы, российские власти ужесточили контроль над объектами СОРМ интернет-провайдеров. Мы нашли статистику Роскомнадзора (Агентство по надзору в сфере информационных технологий, связи и массовых коммуникаций) по предупреждениям, вынесенным интернет-провайдерам и операторам связи за недостатки в работе СОРМ.

В 2010 г. таких предупреждений было 16, а в 2011 г. — еще 13. В следующем году это число подскочило до 30 предупреждений. В большинстве случаев это означает, что местная ФСБ или прокуратура проверяли оборудование СОРМ провайдера и при выявлении недостатков передавали информацию в Роскомнадзор, который предупреждал провайдера.

О том, что СОРМ может быть использована против лидеров оппозиции, стало ясно еще в декабре 2011 года, во время первых послевыборных антипутинских акций протеста. 19 декабря 2011 года на прокремлевском сайте lifenews.ru были размещены записи девяти записанных на пленку телефонных разговоров между Борисом Немцовым, бывшим вице-премьером и лидером оппозиции, и другими активистами. Lifenews.ru выложил запись на своем сайте за пять дней до одной из крупнейших акций протеста «За честные выборы» 24 декабря на проспекте Сахарова в Москве. С тех пор утечки видео- и аудиозаписей активистов оппозиции почти регулярно появлялись в Интернете и в проправительственных СМИ.

Lifenews.ru выложил запись на своем сайте за пять дней до одной из крупнейших акций протеста «За честные выборы» 24 декабря на проспекте Сахарова в Москве. С тех пор утечки видео- и аудиозаписей активистов оппозиции почти регулярно появлялись в Интернете и в проправительственных СМИ.

Борис Немцов был убежден, что за прослушиванием стоит ФСБ.

«Они всю мою жизнь прослушивают мой телефон», — сказал политик. «По заданию Путина, сотрудников КГБ и [Владислава] Суркова (тогда первого заместителя главы администрации Кремля) они прослушивали мои разговоры и сливали все в Интернет. Их цель была проста: они хотели разделили нас в преддверии митинга, но оппозиция не поддалась».

Следуй за лидером

Президент Кыргызстана Курманбек Бакиев, председатель Китая Ху Цзиньтао, Путин, президент Казахстана Нурсултан Назарбаев и президент Узбекистана Ислам Каримов на полигоне Чебаркуль в 2007 году.

Фото: АП/РИА-Новоци

Россия была не единственной страной бывшего Советского Союза, которая за два года после «арабской весны» более тщательно продумала правила СОРМ. Такие страны, как Беларусь, Украина и Кыргызстан, обновили свои национальные системы перехвата по образцу российской СОРМ, и российские поставщики были всегда под рукой.

Такие страны, как Беларусь, Украина и Кыргызстан, обновили свои национальные системы перехвата по образцу российской СОРМ, и российские поставщики были всегда под рукой.

Самые популярные

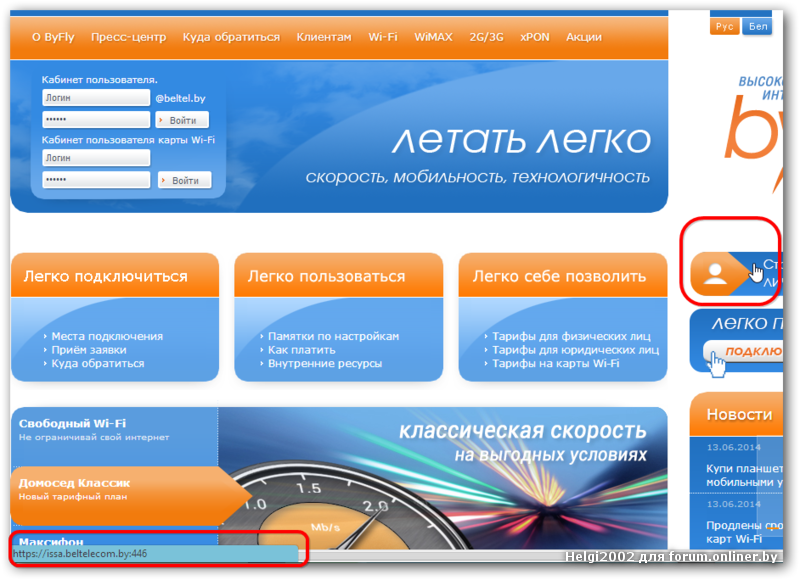

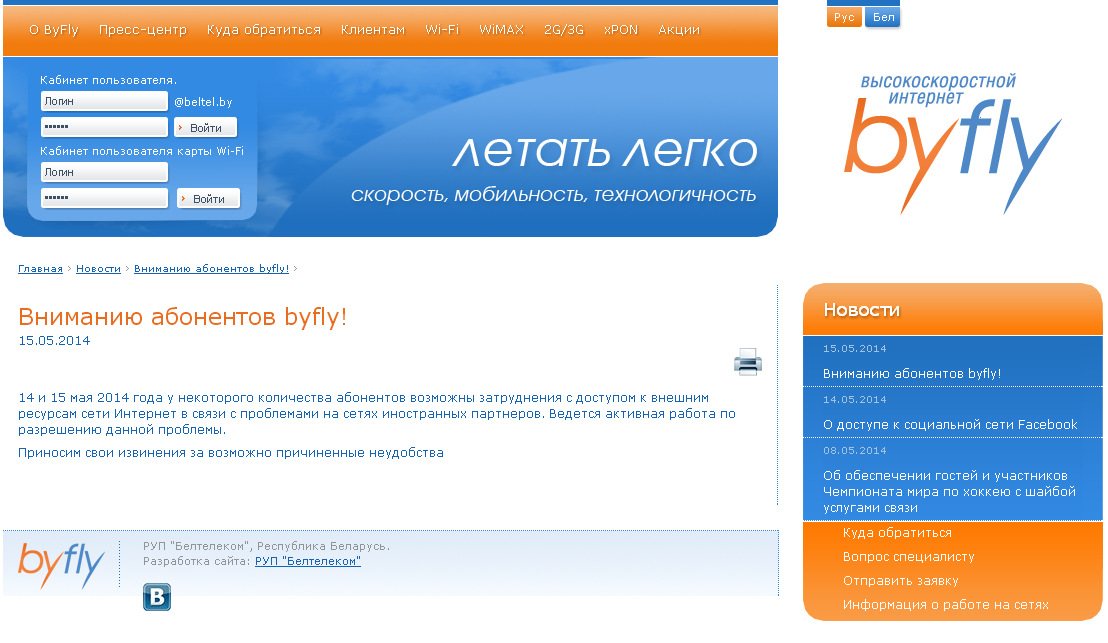

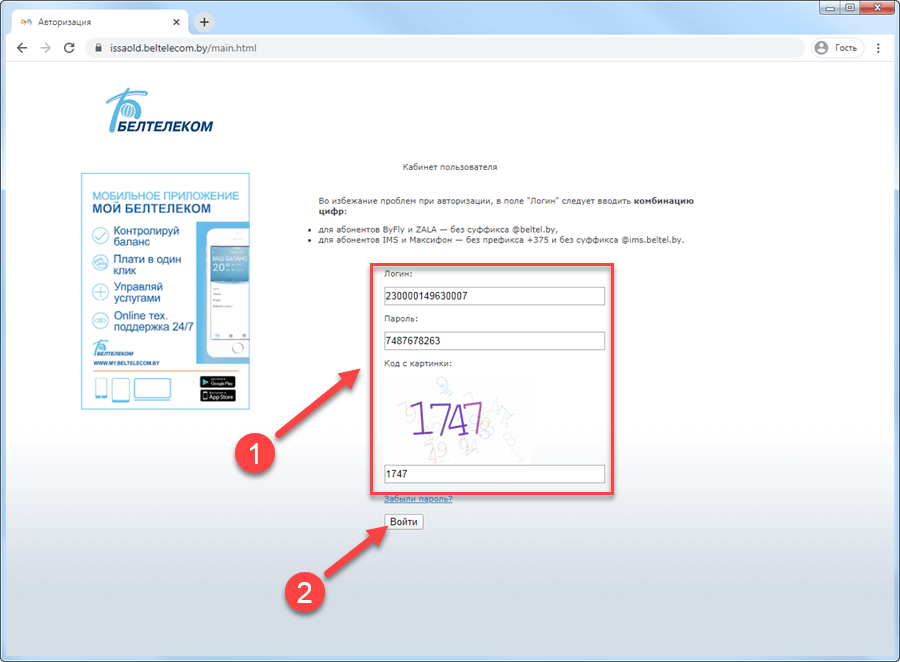

В марте 2010 года президент Беларуси Александр Лукашенко подписал указ о введении СОРМ в стране. В апреле 2012 года национальный оператор связи «Белтелеком» сообщил, что установил СОРМ в своей сети передачи данных byfly. Официальной информации о поставщике нет, но, по нашим сведениям, «Белтелеком» использовал оборудование российской компании «Дигитон» во многих своих проектах СОРМ.

В конце 2010 года Украина обновила свои национальные требования к оборудованию СОРМ, а в апреле 2011 года российская компания Iskratel с радостью сообщила, что ее устройство СОРМ успешно прошло испытания в соответствии с новыми требованиями и одобрено СБУ. .

А в августе 2012 года ГКНБ Кыргызстана разместил на своем сайте проект национального регламента, который практически идентичен российской системе прослушки. Интересы российских поставщиков были гарантированы, когда комитет парламента Кыргызстана по обороне и безопасности заявил в экономическом анализе законопроекта о СОРМ, что устройство связи российского производства, связывающее оборудование СОРМ и ПУ, будет в три раза дешевле, чем у израильской фирмы Verint. .

Интересы российских поставщиков были гарантированы, когда комитет парламента Кыргызстана по обороне и безопасности заявил в экономическом анализе законопроекта о СОРМ, что устройство связи российского производства, связывающее оборудование СОРМ и ПУ, будет в три раза дешевле, чем у израильской фирмы Verint. .

Москва вряд ли упустит возможность расширить свои разведывательные позиции на территории бывшего Советского Союза. Тем не менее, этот вариант явно рассматривается правительствами этих стран как мелкое зло.

В ноябре 2012 года кыргызская служба Радио Свобода сообщила, что для перехвата телефонных разговоров кыргызских политиков, просочившихся в интернет два года назад, могла использоваться аппаратура российского производства.

Скандал с кыргызскими «телефонными воротами» поставил временное правительство в затруднительное положение, поскольку он разоблачил распределение должностей и денег. Что еще хуже, российские производители оборудования для прослушивания — московская «Оникс-Лайн» и новосибирская «Сигнатек» — были обвинены в сохранении лазеек в оборудовании. «Мы отгрузили оборудование для перехвата в Киргизию, это было межправительственное решение», — признал заместитель директора «Сыгнатек» Сергей Пыхтунов. Но он сказал, что не знал о скандале, и отклонил обвинение. Той же линии придерживается Сергей Боготской, генеральный директор «Оникс-Лайн». Скандал не заставил правительство страны изменить подход к национальным правилам прослушивания.

«Мы отгрузили оборудование для перехвата в Киргизию, это было межправительственное решение», — признал заместитель директора «Сыгнатек» Сергей Пыхтунов. Но он сказал, что не знал о скандале, и отклонил обвинение. Той же линии придерживается Сергей Боготской, генеральный директор «Оникс-Лайн». Скандал не заставил правительство страны изменить подход к национальным правилам прослушивания.

В свою очередь российские компании, похоже, не беспокоит растущий международный протест по поводу экспорта технологий наблюдения в страны с репрессивными режимами. Возьмем, к примеру, Вадима Секереша, флегматичного 40-летнего выпускника факультета прикладной математики СПбГУ, возглавляющего СОРМ в компании-производителе телекоммуникационных технологий перехвата «Протей», которая имеет контракты с Узбекистаном и Беларусью и известна своими разработками. оборудование СОРМ для стран СССР.

В декабре 2011 года, когда WikiLeaks запустила The Spy Files, базу данных о мировой индустрии слежки, его компания была включена в список российских поставщиков технологий слежки. Разоблачение WikiLeaks не смутило Секереша.

Разоблачение WikiLeaks не смутило Секереша.

«Я не обращал на это никакого внимания, — сказал нам тогда Секереш, инженер-классик по образованию. «Я особо не вникал в это, потому что все это меня не беспокоит. На самом деле мы не продаем жучки для наблюдения и тому подобное. В любом случае, мы не единственные, кто производит такие приложения».

Делитесь и делитесь одинаково

Штаб-квартира Федеральной службы безопасности России в Москве.

Фото: Андрей Солдатов

Но Россия не просто делится технологиями со своими бывшими клиентами. Он пытается работать со своими соседями, чтобы разработать совместную стратегию, чтобы попытаться подавить протесты, подпитываемые социальными сетями, которые возникли в тени «арабской весны».

Самые популярные

Они действуют через ряд региональных союзов, пытаясь добиться цели. Организация Договора о коллективной безопасности (ОДКБ) — региональный оборонный альянс под руководством Москвы, состоящий из России, Белоруссии, Армении, Казахстана, Кыргызстана и Таджикистана. Шанхайская организация сотрудничества — международная группа, основанная в 2001 году Китаем, Россией и государствами Центральной Азии.

Шанхайская организация сотрудничества — международная группа, основанная в 2001 году Китаем, Россией и государствами Центральной Азии.

15 июня 2011 года на открытии саммита ШОС в Астане президент Казахстана Нурсултан Назарбаев предложил идею общесоюзной киберполиции. Он добавил, что пришло время включить в международное право понятия «электронных границ» и «электронного суверенитета»9.0009

Десять месяцев спустя, на втором саммите ШОС, государства-члены договорились о совместных мерах, которые должны быть предприняты их спецслужбами для «предотвращения и пресечения использования Интернета в террористических, сепаратистских и экстремистских целях», по словам Женишбека Джуманбекова, директор исполкома региональной антитеррористической структуры ШОС.

В свою очередь Организация Договора о коллективной безопасности создала рабочую группу по информационной безопасности и начала серию совместных операций спецслужб государств-участников. Операция называлась ПРОКСИ, и генеральный секретарь ОДКБ Николай Бордюжа сообщил, что благодаря ей было закрыто 216 сайтов в России.

30 мая 2012 г. ведущий исследовательский центр Минсвязи России, известный как ВНИИПВТИ, получил от Содружества Независимых Государств, разрозненного объединения бывших советских республик, ответственность за подготовку технических специалистов в области информационной безопасности.

А в сентябре 2012 года на саммите в Ялте главы стран СНГ заявили о своей полной поддержке создания Центра кибербезопасности СНГ, который должен быть создан по образцу CERT (Community Emergency Response Team) для противодействия киберугрозам на многонациональный уровень.

Мало кто сомневается в том, что все это на самом деле.

Владислав Шушин, советник Секретариата ОДКБ, ведущий эксперт ОДКБ по информационной безопасности. До прихода в ОДКБ у Шушина была долгая карьера в органах госбезопасности: военный по образованию, вскоре он перешел на службу в управление контрразведки КГБ. Затем он перешел в аналитический отдел КГБ, где занимался политическим анализом и, наконец, заинтересовался вопросами информационной безопасности, как это понимают в России — не только кибервойной, но и психооперациями и пропагандой.

Сидя в маленькой комнате особняка в Сверчковом переулке в центре Москвы, Шушин старался максимально избегать подробностей. Но он подтвердил, что действительно ОДКБ рассматривает информационную безопасность гораздо шире, чем принято думать: «Государства-члены ОДКБ смотрят на информационную безопасность с международной точки зрения, с позиции защиты национальных интересов. Дело не только в технологиях. (т.е. защита компьютерных сетей, систем управления и т. д.) Но это и политико-идеологическая сфера – борьба с неправомерным использованием информационных технологий для подрыва политической ситуации, создание конфронтационных отношений, ОДКБ следит за тем, чтобы подобные преступления расследуются совместно».

Самые популярные

Хотя это может показаться зловещим, почти вся эта лихорадочная деятельность оказалась далеко не эффективной.

Создание CIS CERT отложено, сообщил главный консультант программы ВНИПВТИ Григорий Вусс. «Пока вопрос о создании CIS CERT стоит в только что утвержденном в Ялте плане, у нас есть проблема: пока нет национальных центров, по крайней мере, в России», — сказал он. «Поэтому мы решили подождать, пока будут созданы национальные CERT, а затем поработать над сотрудничеством между ними. Так что этот вопрос на некоторое время отложен».

«Пока вопрос о создании CIS CERT стоит в только что утвержденном в Ялте плане, у нас есть проблема: пока нет национальных центров, по крайней мере, в России», — сказал он. «Поэтому мы решили подождать, пока будут созданы национальные CERT, а затем поработать над сотрудничеством между ними. Так что этот вопрос на некоторое время отложен».

Судьба киберполиции, предложенной президентом Казахстана, еще более плачевна. Валихан Тулешов, заместитель директора Казахстанского института мировой политики и экономики, рассказал нам, что инициатива была поддержана Китаем, но Россия, как и другие члены ШОС, была более нерешительна. Наконец идея была отброшена.

Последний раз об операциях ПРОКСИ, проводимых ОДКБ, слышали в 2010 году – в 2011 и 2012 годах таких операций не было. Выяснилось, что там, где спецслужбы стран СНГ пробовали свои силы в освоении новых угрозы в Интернете, результат был далеко не впечатляющим.

Подозрительный и замкнутый менталитет бюрократии спецслужб в странах СНГ препятствует созданию наднациональных структур, а также препятствует любому соглашению об обмене конфиденциальной информацией.

Для дополнительной защиты своей сети рекомендуется производить подобную смену не реже одного раза в месяц. При составлении пароля необходимо использовать как латинские буквы, так и цифры. Это сделает его более надежным.

Для дополнительной защиты своей сети рекомендуется производить подобную смену не реже одного раза в месяц. При составлении пароля необходимо использовать как латинские буквы, так и цифры. Это сделает его более надежным.