Содержание

Смена пароля от Wi-Fi роутера MGTS GPON: как узнать стандартные данные

Содержание:

- Что такое МГТС вай-фай

- Как зайти в панель управления маршрутизаторами МГТС

- Установка пароля на Wi-Fi роутере МГТС

- Как поменять пароль на вай-фай роутере МГТС

- Как узнать пароль от вай-фай МГТС

Технологии беспроводного Интернета Wi-Fi тесно взаимодействуют с жизнью современного человека. Уже попросту невозможно представить человека без смартфона в руках. Такая популярность обусловлена большим количеством преимуществ: безлимитный и высокоскоростной Интернет, с помощью которого можно удаленно работать, обучаться, совершать покупки и просто в вечернее время с семьей просматривать любимый фильм или телепередачу. Для организации беспроводного Интернета достаточно приобрести сетевое оборудование и подключить услуги провайдера.

Что такое МГТС вай-фай

MGTS Wi-Fi представляет собой лицензированного оператора услуг связи и телекоммуникаций, который гарантирует оперативную организацию процесса авторизации пользователей публичных беспроводных сетей с учетом всех требований законодательства Российской Федерации.

Как выглядит логотип компании МГТС

Настройка общедоступных беспроводных сетей в общественных местах (кафе, ресторанах, торговых центрах, салонах красоты, медицинских учреждениях и т. д.) — это:

- удаленный контроль и качественный сервис, круглосуточная техническая поддержка сотрудников компании;

- организацией авторизации занимается единственный оператор: его сетевое оборудование и настройка, предоставление качественной мобильной связи МГТС;

- дополнительное конкурентное достоинство;

- благодаря использованию современной технологии GPON обеспечивается высокая скорость Интернета по Wi-Fi;

- большое разнообразие тарифов и дополнительные скидки при условии подключения пакета услуг МГТС.

Согласно требованиям законодательства РФ, организаторы общественных беспроводных сетей обязаны обеспечить авторизацию всех пользователей в сети с указанием их мобильного номера телефона. Вся собранная информация о посетителях должна храниться в хранилищах заведения на протяжении 1 года. Такие меры необходимы для несанкционированного доступа общественных сетей, выявления потенциальных террористов и злоумышленников, а также предоставления предпринимателям дополнительных инструментов для продвижения бизнеса.

Такие меры необходимы для несанкционированного доступа общественных сетей, выявления потенциальных террористов и злоумышленников, а также предоставления предпринимателям дополнительных инструментов для продвижения бизнеса.

К сведению! GPON — это пассивная гигабитная сеть, которая стремительно развивается и распространяется по всему миру. Мультисервисный доступ обеспечивается единым оптоволоконным кабелем.

Принцип работы технологии GPON

Как зайти в панель управления маршрутизаторами МГТС

Прежде чем приступить к настройке сетевого оборудования, нужно авторизоваться в web-оболочке, где и производятся все настройки беспроводного сигнала. Для этого необходимо:

- Подключить сетевое оборудование к сетевому кабелю, вставив его в порт GPON.

- Телефонный шнур соответственно в РОТS1, TEL1 или PHONE1.

- В разъем LAN вставляется кабель Ethernet от компьютера.

Как поменять пароль на Wi-Fi роутере Билайн

Для входа в настройки сетевого оборудования необходимо запустить любой браузер и перейти по адресу «192. 168.1.254». Прежде чем предстанут доступные настройки, пользователю потребуется пройти авторизацию.

168.1.254». Прежде чем предстанут доступные настройки, пользователю потребуется пройти авторизацию.

Обратите внимание! Чтобы попасть в веб-оболочку, необходимо ввести логии и пароль, используемые по умолчанию. Вся используемая информация содержится на наклейке с обратной стороны корпуса сетевого оборудования.

Установка пароля на Wi-Fi роутере МГТС

Как поменять пароль на Wi-Fi роутере TP-Link — пароль по умолчанию

Сетевое оборудование должно работать корректно, в противном случае выход в Глобальную сеть будет невозможен или будет осуществляться со сбоями. Чтобы предотвратить сбои в работе, важно произвести правильную настройку маршрутизаторов МГТС. Инструкция выглядит следующим образом:

- Зайти в панель управления сетевым оборудованием и сразу перейти во вкладку «Network», затем — «WLAN». В разделе «Basic» нужно заменить состояние «Wireless RF Mode» на «Enable».

- В следующем шаге требуется открыть вкладку «WLAN Advanced Configuration» для отображения на экране дополнительных параметров сети.

При использовании маршрутизатора в домашних условиях нужно во вкладке «Channel» установить режим работы «Automatic».

При использовании маршрутизатора в домашних условиях нужно во вкладке «Channel» установить режим работы «Automatic». - Обязательно нужно внести изменения и в параметры «Mode». Для сопряжения с беспроводной сетью в подавляющем большинстве случаев используется параметр «802.11b/g/n». Также пользователю необходимо указать ключ безопасности в разделе «WPA PreSharedKey». На этом базовые настройки сетевого оборудования завершены.

Важно! Во вкладке «Канал» необходимо вносить изменения только при условии, что в радиусе действия маршрутизатора МГТС используются и другие аналогичные девайсы. В подавляющем большинстве случаев по умолчанию используется параметр «Auto».

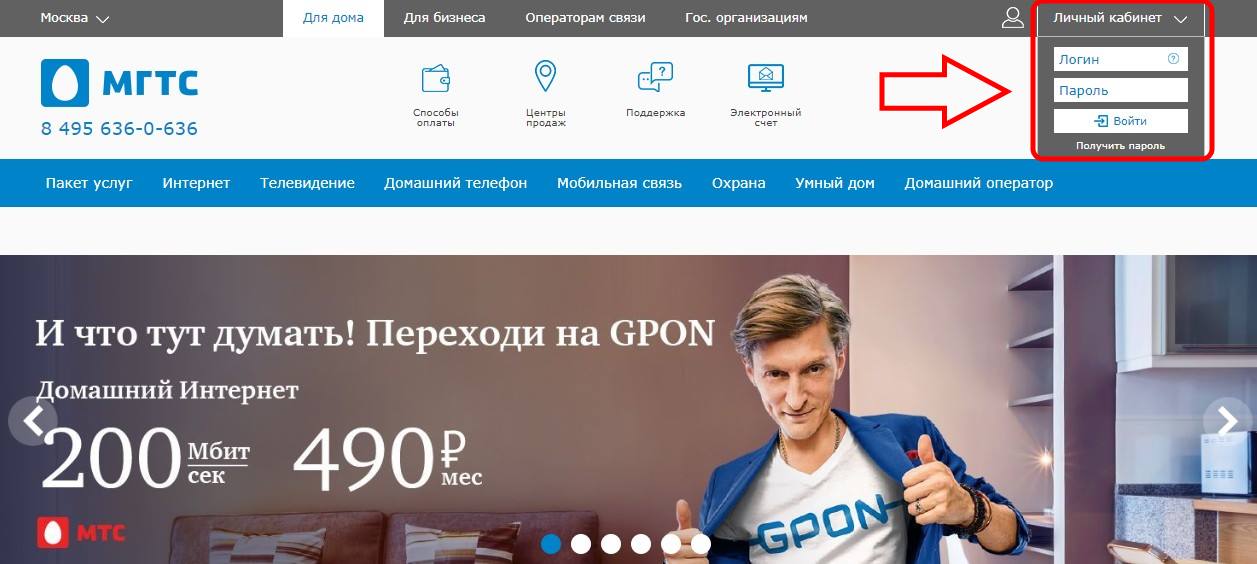

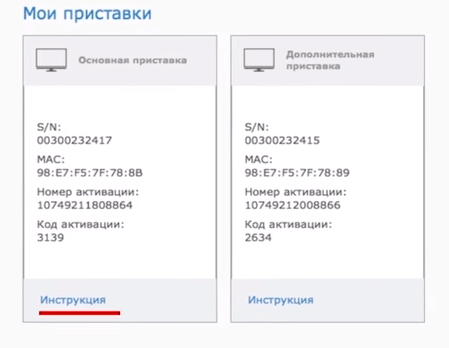

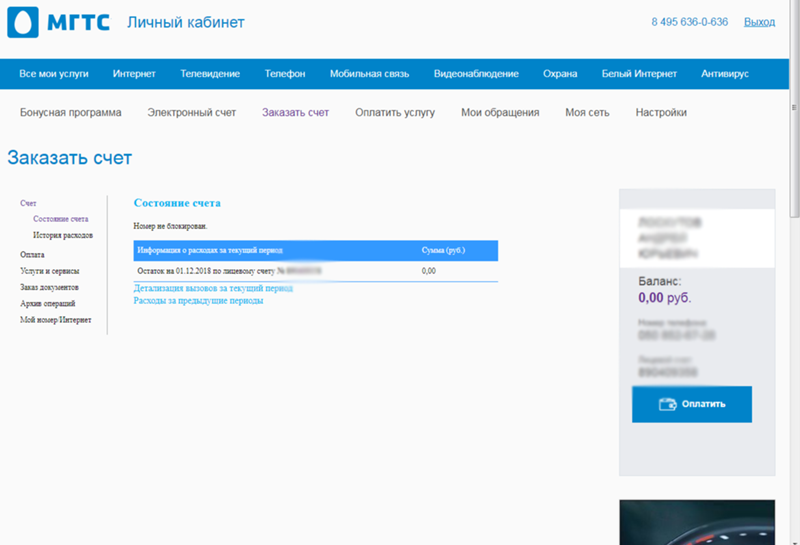

Личный кабинет клиента МГТС

В зависимости от качества сигнала сетевого оборудования у пользователя есть возможность его изменить в соответствующем разделе. Если не удается определиться с наиболее оптимальными параметрами, лучше поставить значение «Auto».

Как поменять пароль на вай-фай роутере МГТС

Как поменять пароль на Wi-Fi на МТС для домашнего Интернета

Многие обладатели сетевого оборудования данной марки задаются вопросом, как сменить пароль на Wi-Fi роутере МГТС GPON.

Инструкция, как сменить пароль на Wi-Fi роутере МГТС, выглядит следующим образом:

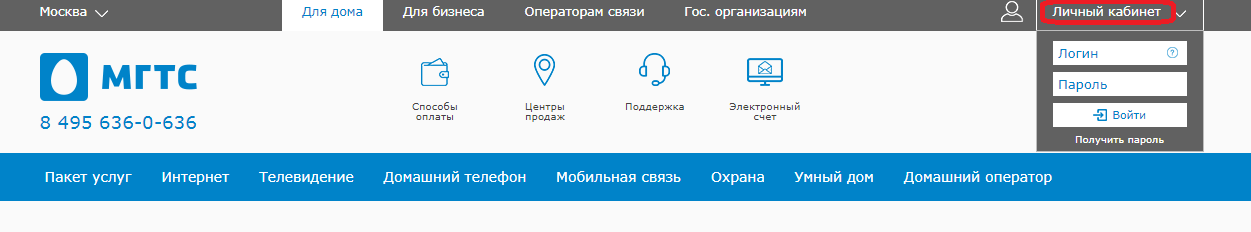

- Прежде чем приступать к изменению параметров в настройках, пользователь должен войти в конфигуратор. Сделать это можно, используя данные для авторизации и локальный IP-адрес.

- Далее на любом девайсе (стационарный ПК, ноутбук, телефон или планшет) открывается браузер и в адресную строку вводится стандартная комбинация «191.168.1.254» и осуществляется переход по указанному адресу.

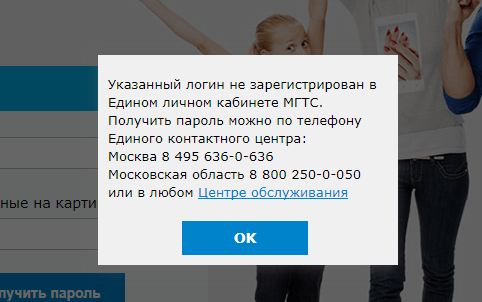

- На странице отобразится окно-приветствие с формами для авторизации в личном кабинете, в них необходимо ввести логин и пароль. По умолчанию используются логин «mgts» и пароль — «mtsoao». Если эти данные окажутся неверными, стоит попробовать стандартный набор — «admin», «admin». Если же при первичной настройке пользователь изменил стандартные комбинации, нужно вводить им заданные.

- После авторизации в системе на экране отобразится панель управления сетевым оборудованием. В верхней части экрана будет вкладка «Настройки», в нее и нужно перейти.

- Далее пользователю необходимо пройти следующий путь: «Беспроводная сеть» — «Безопасность».

- Ключ безопасности от удаленной точки доступа в зашифрованном виде прописан в форме «Пароль PSK». Чтобы символы отобразились, необходимо тапнуть на «Подробнее».

- Чтобы заменить ключ безопасности, в этом же разделе нужно прописать новый восьмизначный код, который и будет паролем. Чтобы изменения сохранились и вступили в силу, нужно обязательно нажать «Сохранить».

Как сменить пароль на Wi-Fi в маршрутизаторе МГТС

После обновления пароля на маршрутизаторе дополнительно пользователю понадобится подключить к нему все домашние устройства — телевизор, планшеты, смартфоны, ПК и т. д.

Обратите внимание! Чтобы придумать надежный ключ безопасности, специалисты настоятельно рекомендуют комбинировать буквы и цифры, а также чередовать нижние и верхние регистры. Такие пароли, как показывает практика, взломать практически невозможно. Также важно не потерять, не забыть ключ безопасности от роутера, лучше записать его на отдельном листочке.

Как узнать пароль от вай-фай МГТС

Приобретая новый интернет-адаптер, на его коробке и непосредственно корпусе содержится вся необходимая информация, которая позволит проверить работоспособность девайса, настроить его и начать эксплуатировать. После смены стандартного ключа безопасности новый нужно отдельно записать на листочке и хранить на видном месте.

Также пароль от удаленной точки доступа можно узнать через панель управления сетевым оборудованием. Если по каким-то причинам доступ к веб-оболочке утерян, то единственный способ уже не посмотреть, а сменить пароль — произвести откат настроек маршрутизатора до заводских конфигураций. Сделать это совсем несложно, вся процедура занимает не более 5-7 мин., вот только пользователь будет вынужден заново настраивать сетевое подключение.

Также клиенты МГТС могут находить и менять пароли безопасности от удаленной точки доступа в личном кабинете на сайте компании. Навигация по сайту проста, справиться под силу даже начинающему пользователю.

Обратите внимание! Компания МГТС постоянно пытается повысить уровень своего сервиса. Не так давно клиентам была предоставлена возможность использовать личный кабинет. Через него можно на 100 % контролировать получаемые услуги и оплату. Одна из доступных опций — настройка сетевого оборудования, предоставляемая компанией.

Тарифы МГТС в Москве

МГТС Wi-Fi в своей работе использует инновационную технологию GPON, которая обеспечивает качество соединения высочайшего качества и стабильность соединения вне зависимости от внешних факторов и сетевой нагрузки. Этот стандарт принят в европейских странах и недавно во всем мире. Поэтому можно с уверенностью заявить, что МГТС с GPON — это максимум комфорта для каждого пользователя. Большое разнообразие тарифов и система скидок позволяют сделать использование новейших технологий более доступными.

youtube.com/embed/MzSNSS-zbXA?feature=oembed» frameborder=»0″ allow=»accelerometer; autoplay; encrypted-media; gyroscope; picture-in-picture» allowfullscreen=»»>

Автор:

Влaдимиp Гpoмaкoв

Руководство по управлению паролями — Управление информационной безопасности — Вычислительные службы

Цель

Целью настоящего Руководства является обучение студентов, преподавателей и сотрудников Университета Карнеги-Меллон («Университет») характеристикам надежного пароля, а также предоставление рекомендаций по безопасному обслуживанию паролей и управлению ими.

Применяется к

Это руководство применяется ко всем студентам, преподавателям и сотрудникам, имеющим имя пользователя и пароль хотя бы к одной университетской системе или приложению, независимо от того, являетесь ли вы конечным пользователем или системным администратором этой системы или приложения.

Определения

Надежный пароль определяется как пароль, который довольно сложно угадать за короткий период времени либо путем подбора человеком, либо с помощью специализированного программного обеспечения.

Инструкции

Ниже приведены общие рекомендации по созданию надежного пароля:

Надежный пароль должен —

- Длина не менее 8 символов

- Содержат как прописные, так и строчные буквы алфавита (например, A-Z, a-z) 9&*()_-+=)

Надежные пароли не —

- Назовите слово или серию слов, которые можно найти в стандартном словаре

- Назовите слово с цифрой, добавленной к началу и концу

- Основываться на любой личной информации, такой как идентификатор пользователя, фамилия, домашнее животное, день рождения и т. д.

Ниже приведены несколько рекомендаций по использованию надежного пароля:

- Никому и ни при каких обстоятельствах не сообщайте свой пароль

Пароли не должны передаваться никому, в том числе студентам, преподавателям или сотрудникам. В ситуациях, когда кому-то требуется доступ к защищенным ресурсам другого человека, следует изучить варианты делегирования разрешений.

Например, календарь Microsoft Exchange позволит пользователю делегировать управление своим календарем другому пользователю, не сообщая никаких паролей. Такой тип решения приветствуется. Пароли не должны разглашаться даже с целью ремонта компьютера. Альтернативой этому является создание новой учетной записи с соответствующим уровнем доступа для мастера по ремонту.

Например, календарь Microsoft Exchange позволит пользователю делегировать управление своим календарем другому пользователю, не сообщая никаких паролей. Такой тип решения приветствуется. Пароли не должны разглашаться даже с целью ремонта компьютера. Альтернативой этому является создание новой учетной записи с соответствующим уровнем доступа для мастера по ремонту. - Сменить пароль при обнаружении компрометации

Если вы подозреваете, что кто-то взломал вашу учетную запись, немедленно измените пароль. Обязательно смените пароль на компьютере, который вы обычно не используете (например, на университетском кластере). После сброса пароля сообщите об инциденте администратору местного отдела и/или в отдел информационной безопасности по адресу [email protected].

- Рассмотрите возможность использования парольной фразы вместо пароля

Парольная фраза — это пароль, состоящий из последовательности слов, в которые вставлены цифровые и/или символьные символы.

Парольной фразой может быть текст песни или любимая цитата. Парольные фразы обычно имеют дополнительные преимущества, например, они длиннее и их легче запомнить. Например, парольная фраза «Мой пароль $superstr0ng!» имеет длину 28 символов и включает в себя буквенные, цифровые и специальные символы. Это также относительно легко запомнить. Важно отметить размещение числовых и символьных символов в этом примере, поскольку они предотвращают поиск нескольких слов в стандартном словаре. Использование пробелов также затрудняет подбор пароля.

Парольной фразой может быть текст песни или любимая цитата. Парольные фразы обычно имеют дополнительные преимущества, например, они длиннее и их легче запомнить. Например, парольная фраза «Мой пароль $superstr0ng!» имеет длину 28 символов и включает в себя буквенные, цифровые и специальные символы. Это также относительно легко запомнить. Важно отметить размещение числовых и символьных символов в этом примере, поскольку они предотвращают поиск нескольких слов в стандартном словаре. Использование пробелов также затрудняет подбор пароля. - Не записывайте свой пароль и не храните его небезопасным способом

Как правило, вам не следует записывать свой пароль. В случаях, когда необходимо записать пароль, этот пароль следует хранить в безопасном месте и должным образом уничтожить, когда он больше не нужен (см. Рекомендации по защите данных). Использование диспетчера паролей для хранения ваших паролей не рекомендуется, если диспетчер паролей не использует надежное шифрование и не требует аутентификации перед использованием.

ISO проверил некоторые менеджеры паролей, которые соответствуют этим требованиям.

ISO проверил некоторые менеджеры паролей, которые соответствуют этим требованиям. - Избегайте повторного использования пароля

При изменении пароля учетной записи следует избегать повторного использования предыдущего пароля. Если учетная запись пользователя была ранее скомпрометирована сознательно или неосознанно, повторное использование пароля может привести к повторной компрометации этой учетной записи пользователя. Точно так же, если по какой-то причине был предоставлен общий доступ к паролю, повторное использование этого пароля может привести к несанкционированному доступу к вашей учетной записи.

- Не используйте один и тот же пароль для нескольких учетных записей

Хотя использование одного и того же пароля для нескольких учетных записей облегчает запоминание ваших паролей, это также может иметь цепной эффект, позволяющий злоумышленнику получить несанкционированный доступ к нескольким системам. Это особенно важно при работе с более конфиденциальными учетными записями, такими как учетная запись Эндрю или учетная запись онлайн-банкинга.

Эти пароли должны отличаться от паролей, которые вы используете для обмена мгновенными сообщениями, веб-почты и других учетных записей в Интернете.

Эти пароли должны отличаться от паролей, которые вы используете для обмена мгновенными сообщениями, веб-почты и других учетных записей в Интернете. - Не использовать функцию автоматического входа в систему

Использование функции автоматического входа в систему сводит на нет большую часть ценности использования пароля. Если злоумышленник сможет получить физический доступ к системе, в которой настроен автоматический вход в систему, он или она сможет получить контроль над системой и получить доступ к потенциально конфиденциальной информации.

Ниже приведены рекомендации для лиц, ответственных за предоставление и поддержку учетных записей пользователей:

- Применять надежные пароли

Многие системы и приложения содержат функции, которые не позволяют пользователю установить пароль, не соответствующий определенным критериям. Подобную функциональность следует использовать, чтобы гарантировать установку только надежных паролей.

- Требовать смены начальных или «первоначальных» паролей

Принуждение пользователя к смене исходного пароля помогает гарантировать, что только этот пользователь знает свой пароль. В зависимости от того, какой процесс используется для создания и передачи пароля пользователю, эта практика также может помочь снизить риск угадывания или перехвата первоначального пароля во время передачи пользователю. Это руководство также применимо к ситуациям, когда пароль необходимо сбросить вручную.

- Принудительное истечение срока действия начальных или «первоначальных» паролей

В определенных ситуациях пользователю может быть выдана новая учетная запись, и он не может получить доступ к этой учетной записи в течение определенного периода времени. Как упоминалось ранее, исходные пароли имеют более высокий риск угадывания или перехвата в зависимости от того, какой процесс используется для создания и распространения паролей. Принудительное истечение срока действия первоначального пароля через определенный период времени (например, 72 часа) помогает снизить этот риск.

Это также может быть признаком того, что учетная запись не нужна.

Это также может быть признаком того, что учетная запись не нужна. - Не использовать данные с ограниченным доступом для начальных или «первоначальных» паролей

Руководство по классификации данных определяет данные с ограниченным доступом в своей схеме классификации данных. Данные с ограниченным доступом включают, помимо прочего, номер социального страхования, имя, дату рождения и т. д. Этот тип данных не следует использовать полностью или частично для создания первоначального пароля. См. Приложение A для более полного списка типов данных.

- Всегда проверяйте личность пользователя перед сбросом пароля

Перед сбросом пароля всегда следует проверять личность пользователя. Если запрос подается лично, для этого достаточно удостоверения личности с фотографией. Если запрос по телефону, подтвердить личность будет намного сложнее. Один из способов сделать это — запросить видеоконференцию с пользователем (например, Skype), чтобы сопоставить человека с его удостоверением личности с фотографией.

Однако это может быть обременительным процессом. Другой вариант — позвонить менеджеру человека и подтвердить запрос. По понятным причинам это не сработает для студенческих запросов. Если доступно, решение для самостоятельного сброса пароля, которое предлагает пользователю ряд настраиваемых вопросов, является эффективным подходом к сбросу пароля.

Однако это может быть обременительным процессом. Другой вариант — позвонить менеджеру человека и подтвердить запрос. По понятным причинам это не сработает для студенческих запросов. Если доступно, решение для самостоятельного сброса пароля, которое предлагает пользователю ряд настраиваемых вопросов, является эффективным подходом к сбросу пароля. - Никогда не запрашивать пароль пользователя

Как указано выше, пароли отдельных учетных записей пользователей не должны передаваться по какой-либо причине. Естественная корреляция с этим руководством — никогда не спрашивать у других их пароли. Опять же, делегирование разрешения — это одна из альтернатив запросу пароля у пользователя. Некоторые приложения включают функции, которые позволяют администратору выдавать себя за другого пользователя, не вводя пароль этого пользователя, при этом привязывая действия к учетной записи пользователя администратора. Это тоже приемлемая альтернатива. В ситуациях ремонта компьютера одной из альтернатив является запрос на создание пользователем временной учетной записи в своей системе.

Ниже приведены несколько дополнительных руководств для лиц, ответственных за разработку и внедрение систем и приложений:

- Изменение паролей учетных записей по умолчанию

Учетные записи по умолчанию часто являются источником несанкционированного доступа злоумышленника. По возможности их следует полностью отключить. Если учетную запись невозможно отключить, пароли по умолчанию следует изменить сразу после установки и настройки системы или приложения.

- Внедрить строгий контроль паролей системного уровня и общих учетных записей служб

Общие учетные записи службы обычно обеспечивают повышенный уровень доступа к системе. Учетные записи системного уровня, такие как root и Administrator, обеспечивают полный контроль над системой. Это делает эти типы учетных записей очень уязвимыми для вредоносных действий. В результате должен быть реализован более длинный и сложный пароль. Системные учетные записи и учетные записи общих служб обычно имеют решающее значение для работы системы или приложения.

Из-за этого эти пароли часто известны более чем одному администратору. Пароли следует менять каждый раз, когда кто-либо, знающий пароль, меняет должностные обязанности или увольняется. Использование таких учетных записей, как root и Administrator, также должно быть максимально ограничено. Следует изучить альтернативы, такие как использование sudo вместо root и создание уникальных учетных записей для администрирования Windows вместо использования учетных записей по умолчанию.

Из-за этого эти пароли часто известны более чем одному администратору. Пароли следует менять каждый раз, когда кто-либо, знающий пароль, меняет должностные обязанности или увольняется. Использование таких учетных записей, как root и Administrator, также должно быть максимально ограничено. Следует изучить альтернативы, такие как использование sudo вместо root и создание уникальных учетных записей для администрирования Windows вместо использования учетных записей по умолчанию. - Не используйте один и тот же пароль для нескольких учетных записей администратора

Использование одного и того же пароля для нескольких учетных записей может упростить администрирование систем и приложений. Однако эта практика также может иметь цепной эффект, позволяющий злоумышленнику проникнуть в несколько систем в результате компрометации пароля одной учетной записи.

- Не разрешать передачу паролей в открытом виде

Пароли, передаваемые в виде открытого текста, могут быть легко перехвачены злоумышленником.

Такие протоколы, как FTP, HTTP, SMTP и Telnet, изначально передают данные (включая ваш пароль) в виде обычного текста. Безопасные альтернативы включают передачу паролей через зашифрованный туннель (например, IPSec, SSH или SSL), использование одностороннего хеширования или реализацию схемы аутентификации на основе билетов, такой как Kerberos. Свяжитесь с отделом информационной безопасности по адресу [email protected], если вы хотите оценить средства проверки подлинности вашего приложения.

Такие протоколы, как FTP, HTTP, SMTP и Telnet, изначально передают данные (включая ваш пароль) в виде обычного текста. Безопасные альтернативы включают передачу паролей через зашифрованный туннель (например, IPSec, SSH или SSL), использование одностороннего хеширования или реализацию схемы аутентификации на основе билетов, такой как Kerberos. Свяжитесь с отделом информационной безопасности по адресу [email protected], если вы хотите оценить средства проверки подлинности вашего приложения. - Не храните пароли в легко обратимой форме

Пароли не должны храниться или передаваться с использованием слабых алгоритмов шифрования или хеширования. Например, и алгоритм шифрования DES, и алгоритм хеширования MD-4 имеют известные недостатки в системе безопасности, которые могут позволить расшифровать защищенные данные. Алгоритмы шифрования, такие как 3DES или AES, и алгоритмы хэширования, такие как SHA-1 или SHA-256, являются более надежными альтернативами ранее упомянутым алгоритмам.

Свяжитесь с отделом информационной безопасности по адресу [email protected], если у вас есть вопросы, связанные с использованием определенного алгоритма шифрования и хеширования.

Свяжитесь с отделом информационной безопасности по адресу [email protected], если у вас есть вопросы, связанные с использованием определенного алгоритма шифрования и хеширования. - Реализовать автоматическое уведомление об изменении или сбросе пароля

При изменении или сбросе пароля владельцу этой учетной записи пользователя должно автоматически отправляться электронное письмо. Это предоставляет пользователю подтверждение того, что изменение или сброс были успешными, а также предупреждает пользователя, если его или ее пароль был изменен или сброшен по незнанию.

Ниже приведены дополнительные рекомендации для системных или служебных учетных записей, которые не предназначены для использования людьми:

- По возможности учетные записи служб должны генерироваться случайным образом, иметь длину (>= 15 символов) и соответствовать тем же требованиям сложности для надежных паролей, которые указаны выше.

- Учетные записи службы в Microsoft Active Directory с именем участника-службы (SPN) должны создаваться случайным образом, должны быть длинными (>= 28 символов) и соответствовать тем же требованиям сложности для надежных паролей, которые указаны выше.

Большая длина снижает эффективность слабых шифровальных шифров. Если совместимость программного обеспечения требует установки более короткого пароля, обратитесь в отдел информационной безопасности ([email protected]), чтобы обсудить компенсационные меры.

Большая длина снижает эффективность слабых шифровальных шифров. Если совместимость программного обеспечения требует установки более короткого пароля, обратитесь в отдел информационной безопасности ([email protected]), чтобы обсудить компенсационные меры.

Дополнительная информация

Если у вас есть какие-либо вопросы или комментарии, связанные с данным Руководством, отправьте электронное письмо в отдел информационной безопасности университета по адресу [email protected].

Дополнительную информацию также можно найти на следующих ресурсах:

- Политика университета в области вычислительной техники

http://www.cmu.edu/policies/documents/Computing.htm

- Руководство по классификации данных

http://www.cmu.edu/iso/governance/guidelines/data-classification.html

- Руководство по защите данных

http://www.cmu.edu/iso/governance/guidelines/data-protection/index.html

- Управление паролем

http://www. cmu.edu/computing/services/security/identity-access/account/password.html

cmu.edu/computing/services/security/identity-access/account/password.html

История изменений

| Версия | Дата публикации | Автор | Описание |

| 1,0 | 01.12.2007 | Дуг Маркевич | Оригинальная публикация. Заменяет рекомендации по надежности паролей и рекомендации по совместному использованию паролей. |

| 1.1 | 14.05.2008 | Дуг Маркевич | Обновлена неработающая ссылка в дополнительной информации. |

| 1,2 | 12.09.2012 | Дуг Маркевич | Обновлены устаревшие ссылки на дополнительные ресурсы. |

| 1,3 | 24.03.2014 | Виам Юнес | Обновлена информация о процедуре компрометации пароля и пример проверки личности пользователя. |

| 1,4 | 14.09.2017 | Лаура Радерман | Обновлены ссылки на новый сайт Computing Services и отформатированы для новых шаблонов CMS |

| 1,5 | 18.02.2022 | Лаура Радерман | Добавлено руководство для учетных записей служб. |

| Статус | Дата публикации |

| Опубликовано: | 01.12.2007 |

| Последнее обновление: | 18.02.2022 |

| Последнее рассмотрение: | 18.02.2022 |

Сообщить о проблемах

Управление паролями — Университет Хьюстона

- UH Home

- Университет информационных технологий

- Услуги UIT

- Учетные записи

- Пароли

- Управление паролями

Создание более надежных паролей

UH использует надежный пароль для защиты университетских систем, данных и сети. Рекомендации UH по безопасности паролей соизмеримы с важностью защищаемой информации и данных.

Рекомендации UH по безопасности паролей соизмеримы с важностью защищаемой информации и данных.

Это означает, что системы UH с низким уровнем риска, менее важные, такие как IT Training или личные учетные записи электронной почты, не требуют такой же степени защиты паролем, как системы с более высокими рисками, связанными с ними. 9

Один из способов соответствовать предлагаемым критериям создания надежных паролей — это смешать специальные символы, прописные и строчные буквы и цифры и связать их с фразой или названием песни. В следующем примере показано, как это можно сделать:

- Выберите фразу:

Дом Хьюстонского университета Кугуарс. - Запишите первый символ каждого слова:

HotUoHC-s

(Чтобы соответствовать минимуму в 8 символов, Cougars был написан через дефис как «C-s».) - Замените специальные символы и цифры для увеличения сложности:

H0tUo@UU-s

ПРИМЕЧАНИЕ. Выбирайте замены, которые имеют для вас значение; это облегчает запоминание.

Выбирайте замены, которые имеют для вас значение; это облегчает запоминание.

Пароли НЕ ДОЛЖНЫ быть:

Веб-сайт сброса пароля уже придерживается этих требований к более надежному паролю.

Срок действия пароля

Целью пароля учетной записи компьютера является предоставление доступа владельцу учетной записи и ограничение доступа для других. В качестве меры безопасности срок действия паролей учетных записей компьютеров истекает на регулярной основе, и их необходимо менять. Владелец учетной записи должен сделать пароль таким, чтобы его было легко запомнить, но трудно было подобрать другому лицу. UIT рекомендует менять пароли каждый месяц.

Сброс пароля

Утерянные или забытые пароли могут быть сброшены в режиме онлайн владельцем учетной записи компьютера. Владелец учетной записи компьютера может запросить сброс пароля онлайн или обратившись в Центр ИТ-поддержки по телефону 713-743-1411 или в чате. Владение учетной записью будет подтверждено с использованием вашей карты Cougar и других демографических данных.

При использовании маршрутизатора в домашних условиях нужно во вкладке «Channel» установить режим работы «Automatic».

При использовании маршрутизатора в домашних условиях нужно во вкладке «Channel» установить режим работы «Automatic».

Например, календарь Microsoft Exchange позволит пользователю делегировать управление своим календарем другому пользователю, не сообщая никаких паролей. Такой тип решения приветствуется. Пароли не должны разглашаться даже с целью ремонта компьютера. Альтернативой этому является создание новой учетной записи с соответствующим уровнем доступа для мастера по ремонту.

Например, календарь Microsoft Exchange позволит пользователю делегировать управление своим календарем другому пользователю, не сообщая никаких паролей. Такой тип решения приветствуется. Пароли не должны разглашаться даже с целью ремонта компьютера. Альтернативой этому является создание новой учетной записи с соответствующим уровнем доступа для мастера по ремонту. Парольной фразой может быть текст песни или любимая цитата. Парольные фразы обычно имеют дополнительные преимущества, например, они длиннее и их легче запомнить. Например, парольная фраза «Мой пароль $superstr0ng!» имеет длину 28 символов и включает в себя буквенные, цифровые и специальные символы. Это также относительно легко запомнить. Важно отметить размещение числовых и символьных символов в этом примере, поскольку они предотвращают поиск нескольких слов в стандартном словаре. Использование пробелов также затрудняет подбор пароля.

Парольной фразой может быть текст песни или любимая цитата. Парольные фразы обычно имеют дополнительные преимущества, например, они длиннее и их легче запомнить. Например, парольная фраза «Мой пароль $superstr0ng!» имеет длину 28 символов и включает в себя буквенные, цифровые и специальные символы. Это также относительно легко запомнить. Важно отметить размещение числовых и символьных символов в этом примере, поскольку они предотвращают поиск нескольких слов в стандартном словаре. Использование пробелов также затрудняет подбор пароля. ISO проверил некоторые менеджеры паролей, которые соответствуют этим требованиям.

ISO проверил некоторые менеджеры паролей, которые соответствуют этим требованиям. Эти пароли должны отличаться от паролей, которые вы используете для обмена мгновенными сообщениями, веб-почты и других учетных записей в Интернете.

Эти пароли должны отличаться от паролей, которые вы используете для обмена мгновенными сообщениями, веб-почты и других учетных записей в Интернете.

Это также может быть признаком того, что учетная запись не нужна.

Это также может быть признаком того, что учетная запись не нужна. Однако это может быть обременительным процессом. Другой вариант — позвонить менеджеру человека и подтвердить запрос. По понятным причинам это не сработает для студенческих запросов. Если доступно, решение для самостоятельного сброса пароля, которое предлагает пользователю ряд настраиваемых вопросов, является эффективным подходом к сбросу пароля.

Однако это может быть обременительным процессом. Другой вариант — позвонить менеджеру человека и подтвердить запрос. По понятным причинам это не сработает для студенческих запросов. Если доступно, решение для самостоятельного сброса пароля, которое предлагает пользователю ряд настраиваемых вопросов, является эффективным подходом к сбросу пароля.

Из-за этого эти пароли часто известны более чем одному администратору. Пароли следует менять каждый раз, когда кто-либо, знающий пароль, меняет должностные обязанности или увольняется. Использование таких учетных записей, как root и Administrator, также должно быть максимально ограничено. Следует изучить альтернативы, такие как использование sudo вместо root и создание уникальных учетных записей для администрирования Windows вместо использования учетных записей по умолчанию.

Из-за этого эти пароли часто известны более чем одному администратору. Пароли следует менять каждый раз, когда кто-либо, знающий пароль, меняет должностные обязанности или увольняется. Использование таких учетных записей, как root и Administrator, также должно быть максимально ограничено. Следует изучить альтернативы, такие как использование sudo вместо root и создание уникальных учетных записей для администрирования Windows вместо использования учетных записей по умолчанию. Такие протоколы, как FTP, HTTP, SMTP и Telnet, изначально передают данные (включая ваш пароль) в виде обычного текста. Безопасные альтернативы включают передачу паролей через зашифрованный туннель (например, IPSec, SSH или SSL), использование одностороннего хеширования или реализацию схемы аутентификации на основе билетов, такой как Kerberos. Свяжитесь с отделом информационной безопасности по адресу

Такие протоколы, как FTP, HTTP, SMTP и Telnet, изначально передают данные (включая ваш пароль) в виде обычного текста. Безопасные альтернативы включают передачу паролей через зашифрованный туннель (например, IPSec, SSH или SSL), использование одностороннего хеширования или реализацию схемы аутентификации на основе билетов, такой как Kerberos. Свяжитесь с отделом информационной безопасности по адресу  Свяжитесь с отделом информационной безопасности по адресу

Свяжитесь с отделом информационной безопасности по адресу  Большая длина снижает эффективность слабых шифровальных шифров. Если совместимость программного обеспечения требует установки более короткого пароля, обратитесь в отдел информационной безопасности (

Большая длина снижает эффективность слабых шифровальных шифров. Если совместимость программного обеспечения требует установки более короткого пароля, обратитесь в отдел информационной безопасности ( cmu.edu/computing/services/security/identity-access/account/password.html

cmu.edu/computing/services/security/identity-access/account/password.html